Оцените презентацию от 1 до 5 баллов!

Тип файла:

ppt / pptx (powerpoint)

Всего слайдов:

19 слайдов

Для класса:

1,2,3,4,5,6,7,8,9,10,11

Размер файла:

735.00 kB

Просмотров:

75

Скачиваний:

0

Автор:

неизвестен

Слайды и текст к этой презентации:

№1 слайд

Содержание слайда: ИНФОРМАЦИОННАЯ БЕЗОПАСНОСТЬ

корпоративных

информационных систем

Информационные технологии в экономике

лекция №9

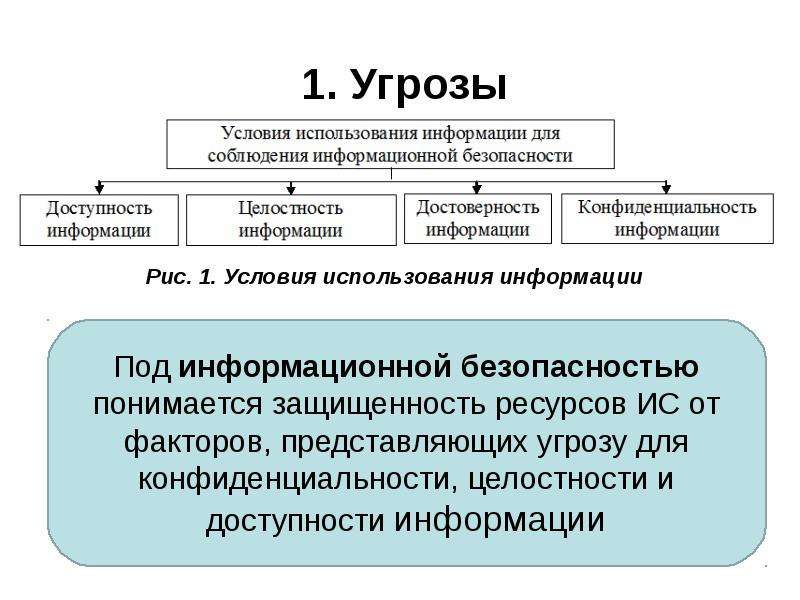

№2 слайд

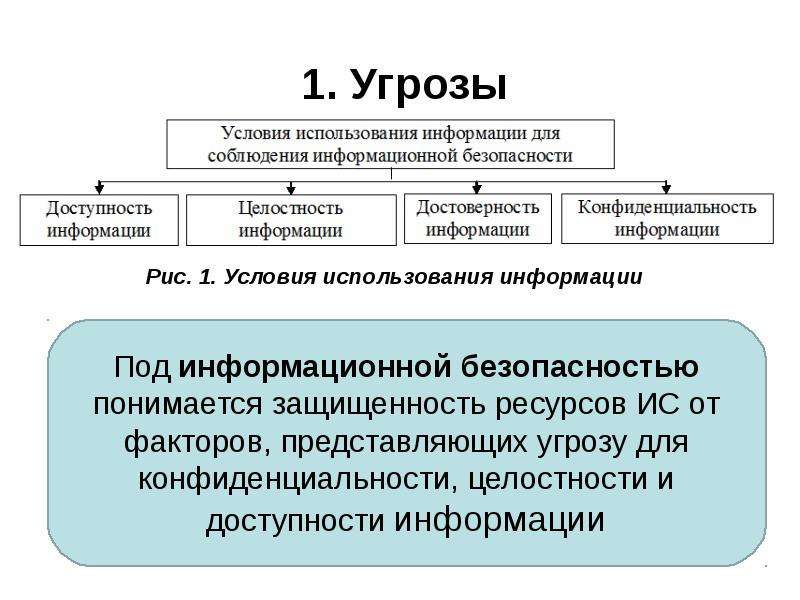

Содержание слайда: 1. Угрозы

№3 слайд

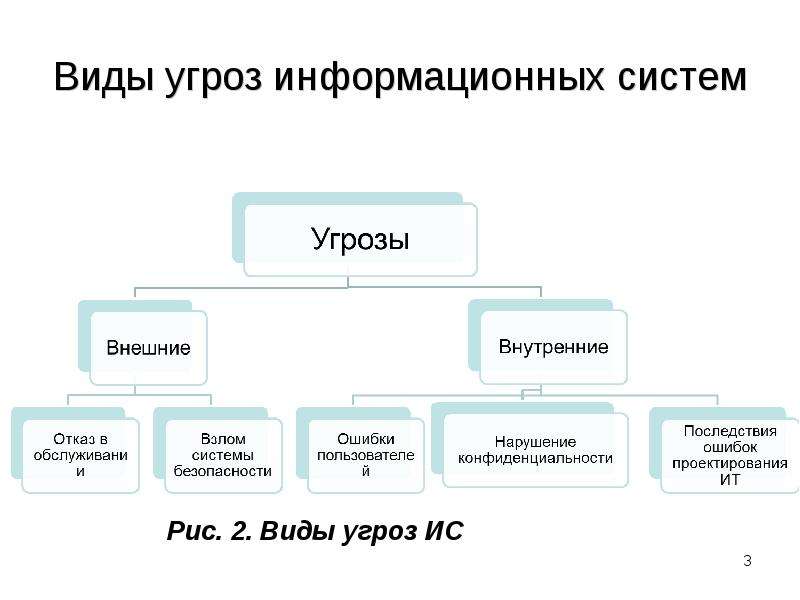

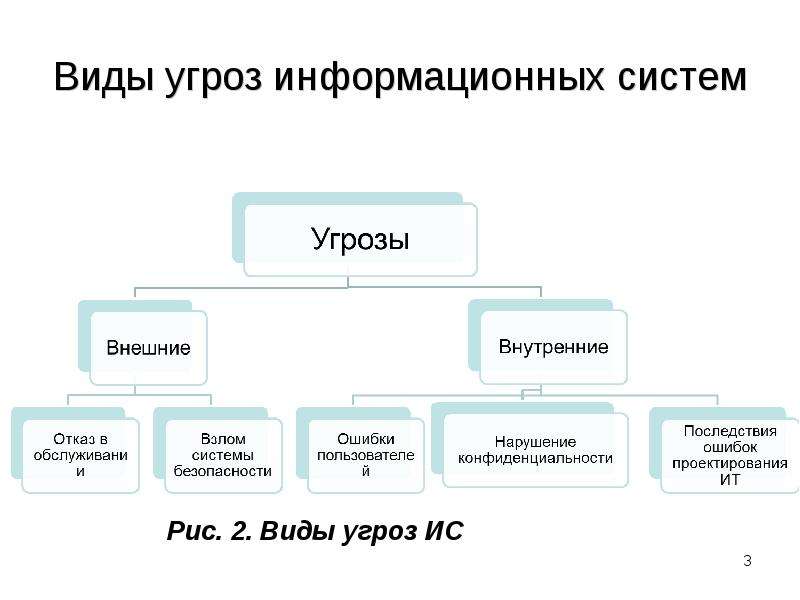

Содержание слайда: Виды угроз информационных систем

№4 слайд

Содержание слайда: I. Базовые принципы защищенности ИС

:

1.Наличие и полнота политики безопасности

2. Гарантированность безопасности

№5 слайд

Содержание слайда: Политика безопасности организации

(organizational security policies) — совокупность руководящих принципов, правил, процедур и практических приёмов в области безопасности, которые регулируют управление, защиту и распределение ценной информации.

№6 слайд

Содержание слайда: Гарантированность безопасности - мера доверия, которая может быть оказана архитектуре и реализации системы

№7 слайд

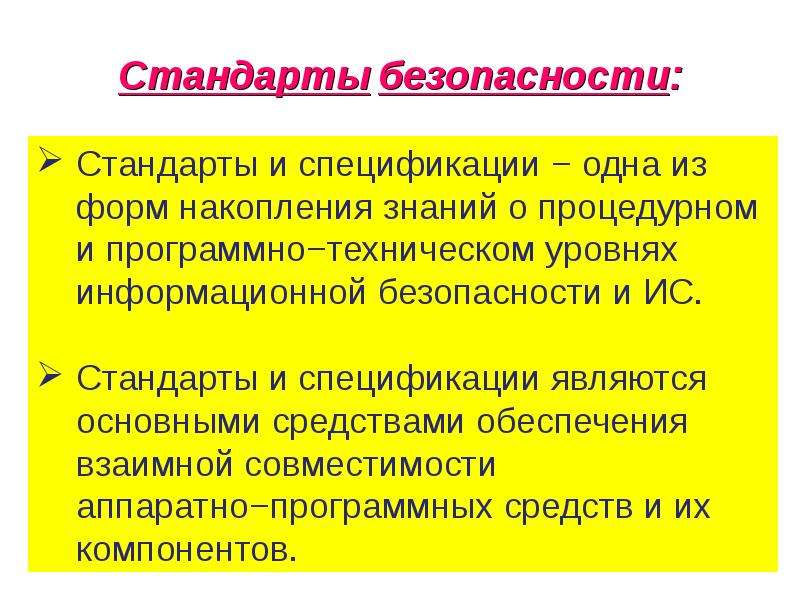

Содержание слайда: Стандарты безопасности:

№8 слайд

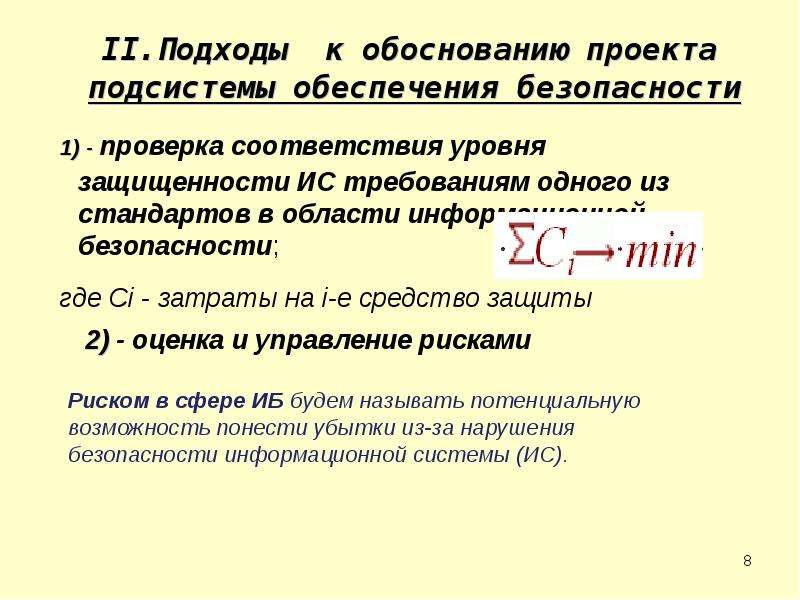

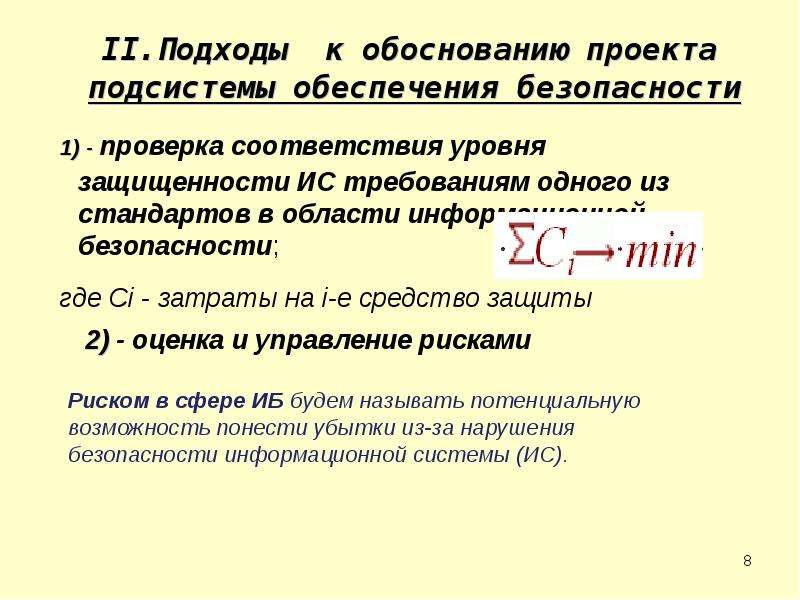

Содержание слайда: II.Подходы к обоснованию проекта подсистемы обеспечения безопасности

1) - проверка соответствия уровня защищенности ИС требованиям одного из стандартов в области информационной безопасности;

где Сi - затраты на i-е средство защиты

2) - оценка и управление рисками

№9 слайд

Содержание слайда: Принцип «разумной достаточности»

абсолютно непреодолимой защиты создать невозможно;

необходимо соблюдать баланс между затратами на защиту и получаемым эффектом, в т.ч. и экономическим, заключающимся в снижении потерь от нарушений безопасности;

стоимость средств защиты не должна превышать стоимости защищаемой информации (или других ресурсов - аппаратных, программных);

затраты нарушителя на несанкционированный доступ к информации должны превышать тот эффект, который он получит, осуществив подобный доступ.

№10 слайд

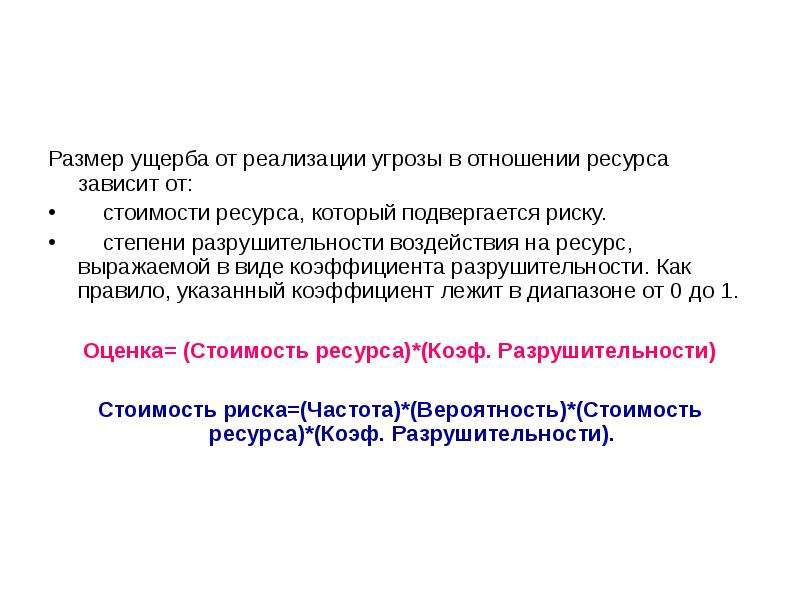

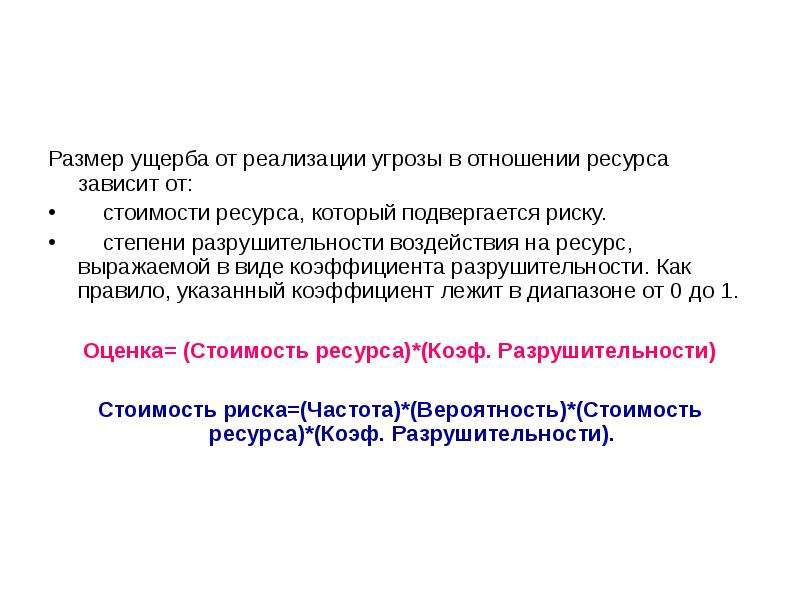

Содержание слайда: Размер ущерба от реализации угрозы в отношении ресурса зависит от:

стоимости ресурса, который подвергается риску.

степени разрушительности воздействия на ресурс, выражаемой в виде коэффициента разрушительности. Как правило, указанный коэффициент лежит в диапазоне от 0 до 1.

Оценка= (Стоимость ресурса)*(Коэф. Разрушительности)

Стоимость риска=(Частота)*(Вероятность)*(Стоимость ресурса)*(Коэф. Разрушительности).

№11 слайд

№12 слайд

Содержание слайда: III. Управление рисками в системе обеспечения информационной безопасности

Модель системы защиты с полным перекрытием

№13 слайд

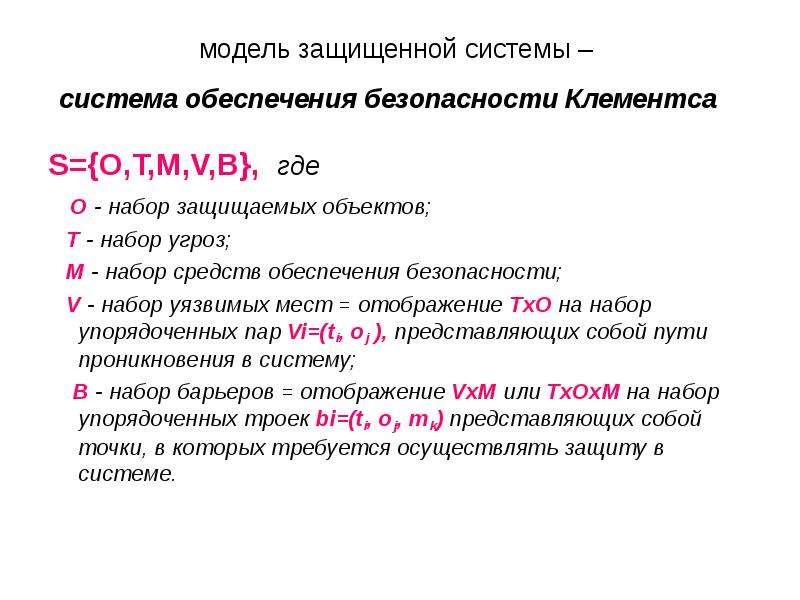

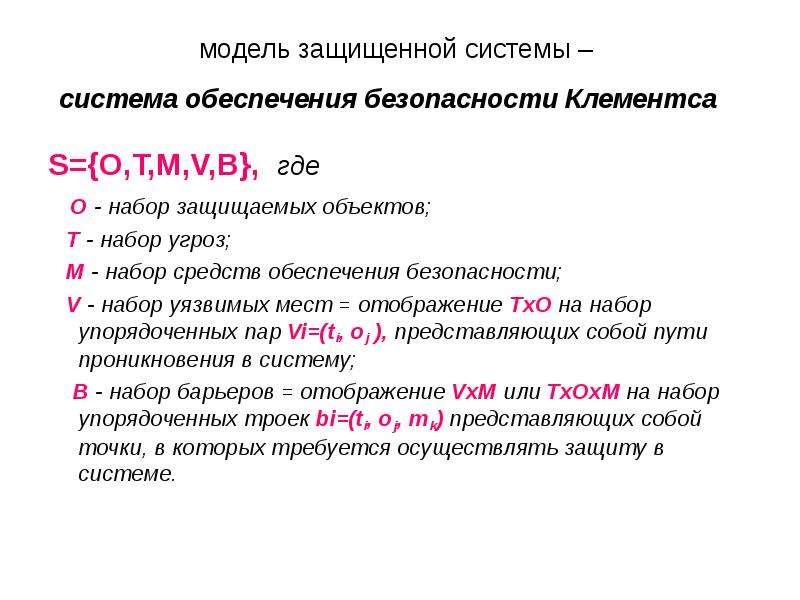

Содержание слайда: модель защищенной системы –

система обеспечения безопасности Клементса

S={О,T,M,V,B}, где

О - набор защищаемых объектов;

Т - набор угроз;

М - набор средств обеспечения безопасности;

V - набор уязвимых мест = отображение ТxO на набор упорядоченных пар Vi=(ti, oj ), представляющих собой пути проникновения в систему;

В - набор барьеров = отображение VxM или ТxОxМ на набор упорядоченных троек bi=(ti, oj, mk) представляющих собой точки, в которых требуется осуществлять защиту в системе.

№14 слайд

Содержание слайда: Таким образом, система с полным перекрытием - это система, в которой имеются средства защиты на каждый возможный путь проникновения.

№15 слайд

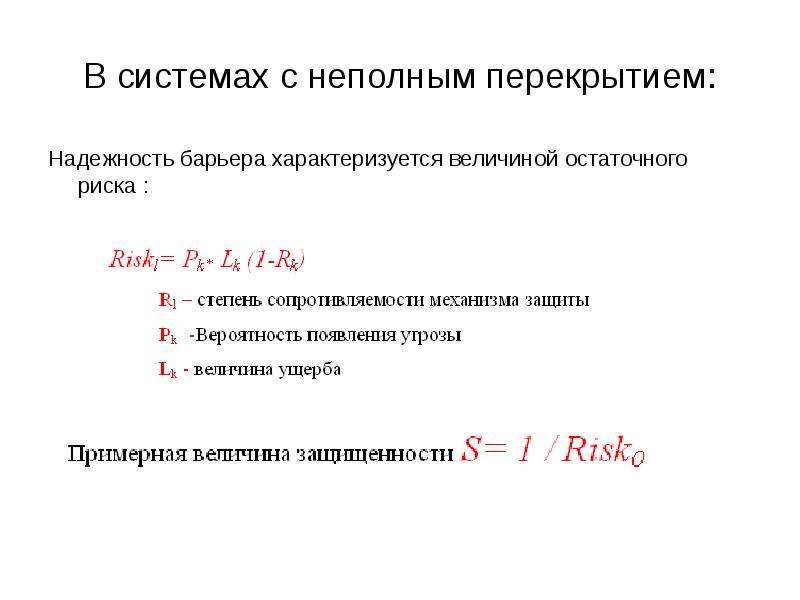

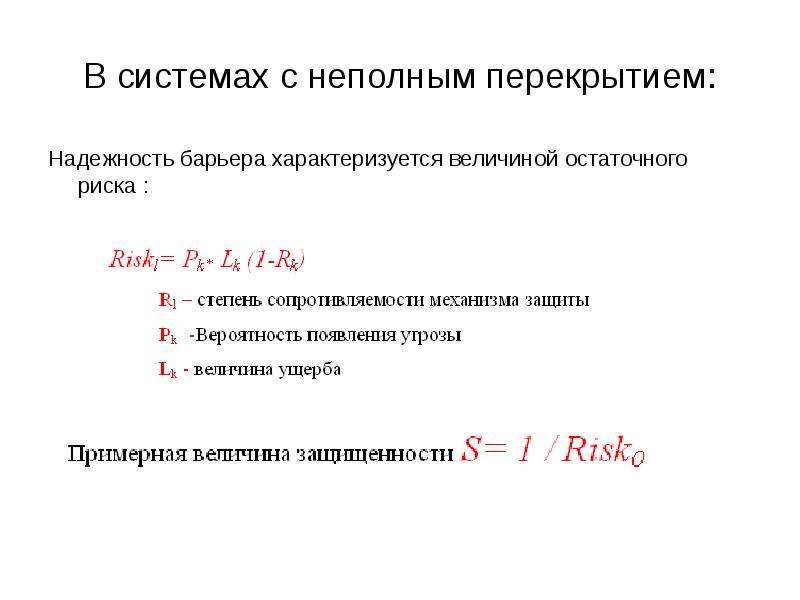

Содержание слайда: В системах с неполным перекрытием:

Надежность барьера характеризуется величиной остаточного риска :

№16 слайд

Содержание слайда: IV. ТРЕБОВАНИЯ К АРХИТЕКТУРЕ ИС С ТОЧКИ ЗРЕНИЯ ИБ:

Проектирование ИС на принципах открытых систем

Непрерывность защиты в пространстве и времени

Усиление самого слабого звена, минимизация привилегий доступа

Эшелонирование обороны. Разнообразие защитных средств,

Простота и управляемость ИС и системой ее безопасности

№17 слайд

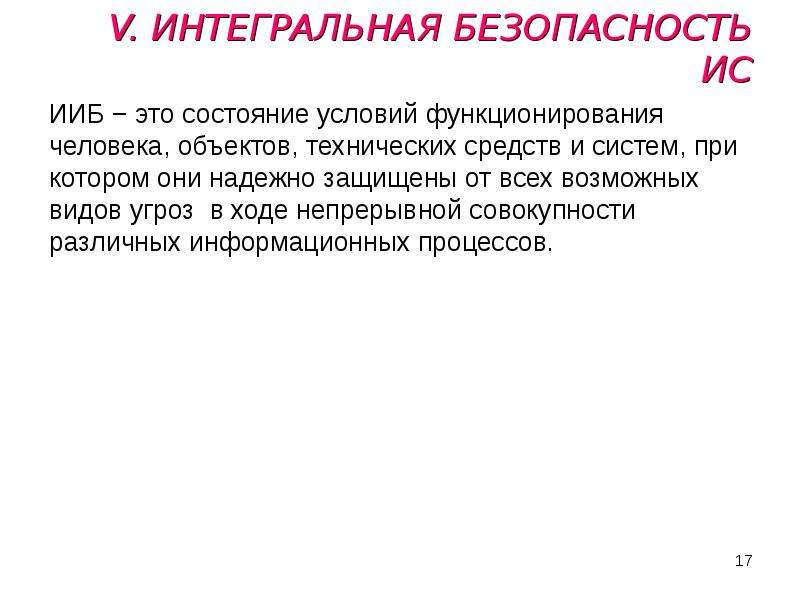

Содержание слайда: V. ИНТЕГРАЛЬНАЯ БЕЗОПАСНОСТЬ ИС

№18 слайд

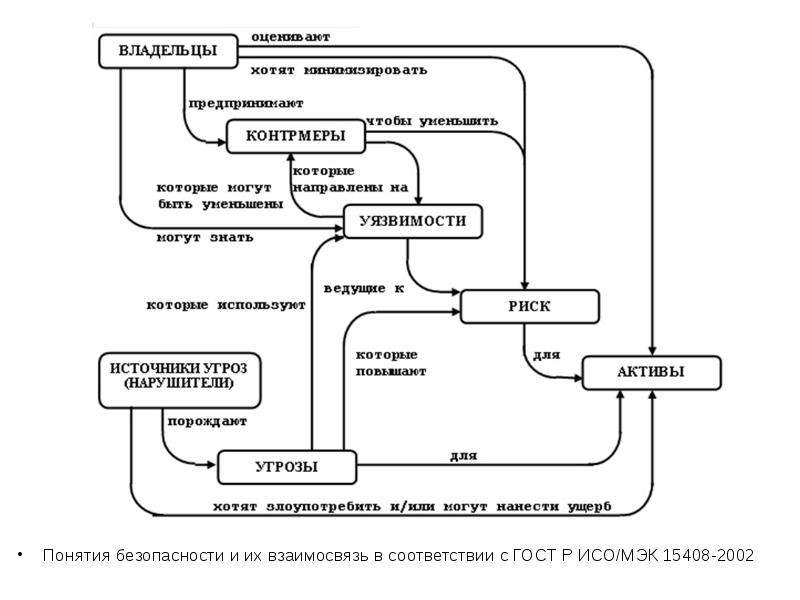

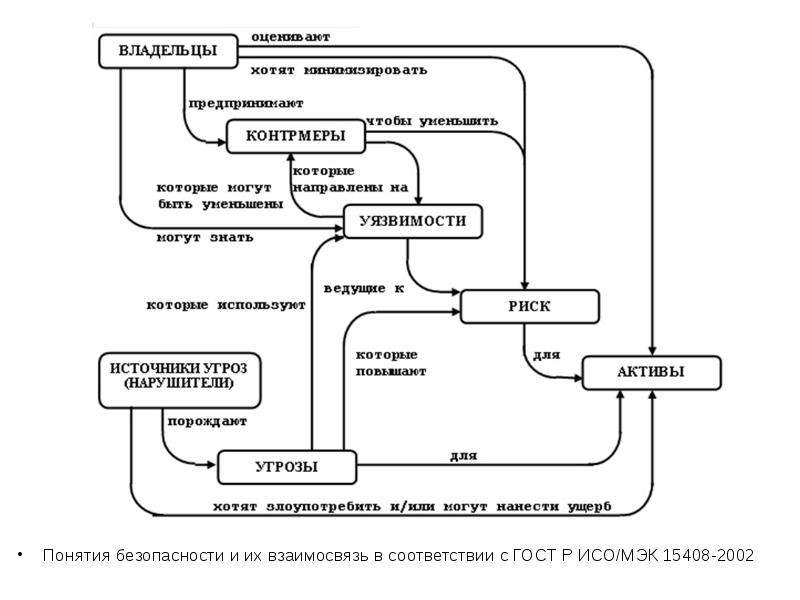

Содержание слайда: Понятия безопасности и их взаимосвязь в соответствии с ГОСТ Р ИСО/МЭК 15408-2002

№19 слайд

Содержание слайда: В стандарте выделены 11 классов функциональных требований:

аудит безопасности;

связь (передача данных);

криптографическая поддержка (криптографическая защита);

защита данных пользователя;

идентификация и аутентификация;

управление безопасностью;

приватность (конфиденциальность);

защита функций безопасности объекта;

использование ресурсов;

доступ к объекту оценки;

доверенный маршрут/канал.